A simple vista, los logos son idénticos a los de Bancolombia, razón por la cual, los usuarios desprevenidos no notan nada sospechoso. Sin embargo, detrás de los correos electrónicos que están circulando con un encabezado impersonalizado con la cuenta informacion@bancolombia.com.co se esconde una trampa en la que podría caer.

Desde el Laboratorio de Investigación de ESET Latinoamérica, se ha descubierto una nueva campaña de 'phishing' que están adelantando ciberdelicuentes, que usan el nombre y la imagen de Bancolombia para robar información sensible a los usuarios.

Si le llega un correo con estas características evítelo, ya que actualmente se encuentra activa esta campaña, por lo cual es importante compartir esta alerta con la idea de entender su funcionamiento y concientizar a los clientes, de manera que no caigan en la trampa.

(Lea: ¿Sabe usted qué es el ‘phishing’, el delito cibernético más común del país?).

TODO COMIENZA CON UN CORREO DE “CUENTA BLOQUEADA”

Los usuarios podrían no notar el sospechoso encabezado, que parece llegar desde la cuenta “informacion@bancolombia.com.co”.

Como en campañas anteriores, es importante destacar que la entidad involucrada no envía este tipo de correo, sino que en realidad se trata de un mensaje apócrifo enviado por ciberdelincuentes con el objetivo de robar credenciales financieras.

Usan la imagen de la entidad para obtener información.

EL ENLACE ENGAÑOSO

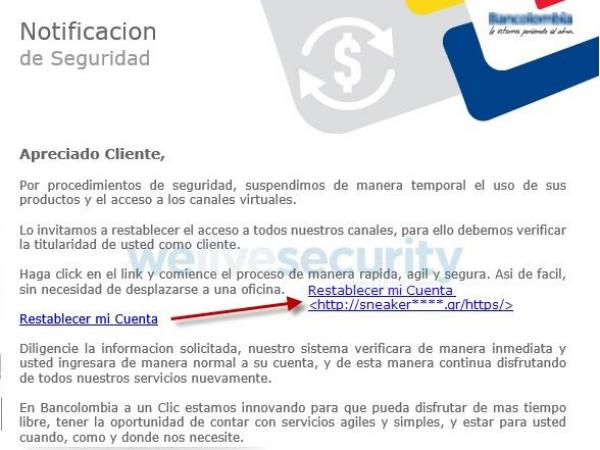

Naturalmente, en el cuerpo de este tipo de correos suele encontrarse un enlace cuyo destino real intenta pasar desapercibido, y en muchos casos puede ser similar al dominio original de la entidad afectada.

Una regla de seguridad muy compartida y repetida entre usuarios hogareños es verificar el “HTTPS” en la dirección para evitar caer en estas trampas, pero en este caso no sería suficiente.

Al parecer, los ciberdelincuentes intentan despistar a los usuarios utilizando, dentro del dominio, un subdominio llamado https que, por supuesto, no está relacionando a un certificado de seguridad real, como se puede distinguir en la imagen extraída del cuerpo del correo.

La segunda parte curiosa de esta estafa radica en que el enlace anterior redirige a la víctima a un segundo dominio, que será el encargado de robar los datos financieros.

El objetivo de este segundo sitio es prolongar el tiempo de vida de la estafa, ya que si las entidades pertinentes suspenden el sitio apócrifo que realmente almacena las imágenes y demás elementos necesarios para ejecutarla, el ciberdelincuente podrá volver cambiar el redireccionamiento desde el primer sitio a un segundo nuevo sitio (de falsa entidad financiera).

De este modo, la campaña de correos maliciosos seguirá siendo vigente y capturando credenciales.

LA FALSA ENTIDAD FINANCIERA

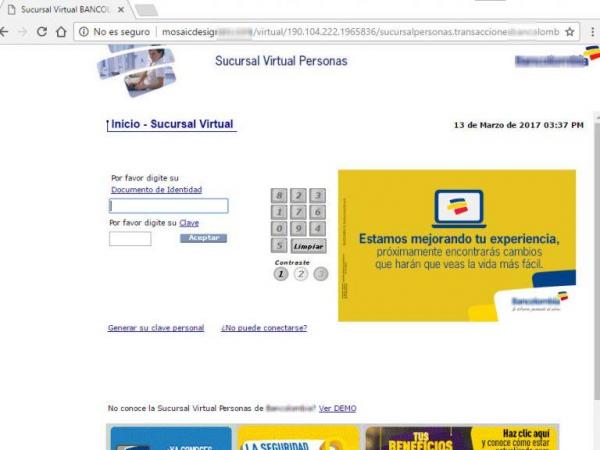

Una vez que el usuario es redirigido por segunda vez, llega a una página muy similar a la de la verdadera entidad financiera, como podremos observar en la imagen. Además de observar que el dominio es diferente al del cuerpo del email, el navegador alerta que este sitio no es seguro:

Sitio no seguro.

Al ingresar el usuario y hacer clic en “Continuar”, la víctima será redireccionada a otra pantalla, en donde se le solicitará el documento y su clave:

Sucursal virtual.

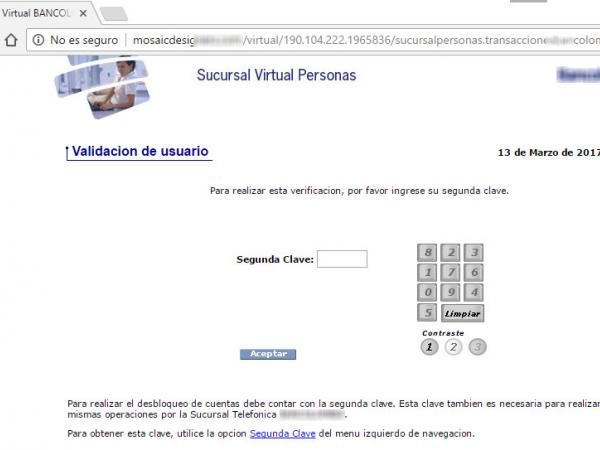

Curiosamente, es obligada a utilizar el teclado virtual tanto para la primera como para la segunda clave solicitada:

Validación del usuario.

Si bien hasta aquí se han solicitado bastantes datos críticos e información personal, la siguiente etapa es un tanto excesiva en el robo información.

La víctima debe responder ciertas preguntas de seguridad bastante detallistas, como vemos en la siguiente pantalla:

Preguntas de seguridad.

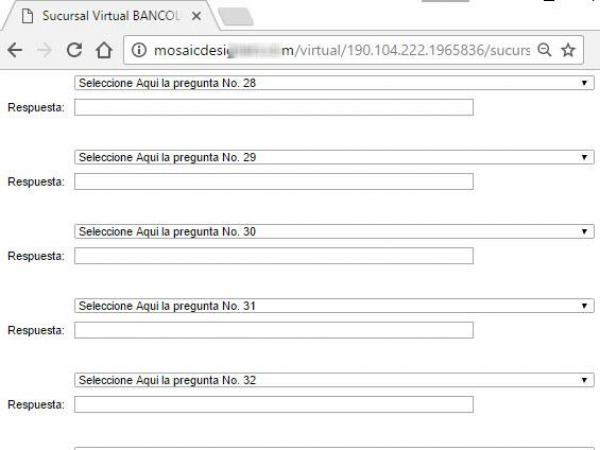

Claro que eso no es todo. Pudimos ampliar el concepto de “excesiva información” cuando vimos que la víctima debe responder no menos de treinta y cinco preguntas:

Formulario del banco.

Quizá la pereza despierta un instinto de desconfianza en algunos usuarios y comenzarán a sospechar de tener que brindarle tanta información a su supuesto banco.

Lamentablemente, hay personas que completan el formulario, y su información viaja a manos del atacante. Finalizado todo este proceso hay una última redirección hacia el sitio legítimo de Bancolombia, con el fin de no levantar sospechas.

¿QUÉ HACER SI FUE VÍCTIMA?

En primer lugar, es muy útil ponerse en contacto con la entidad y alertarle de lo sucedido, con el fin de que ellos puedan proteger a sus clientes y detectar movimientos anómalos en sus cuentas.

Naturalmente pedirán cambiar sus credenciales de acceso, así que asegúrese de hacerlo desde el sitio oficial del banco y de elegir una clave segura. En caso de que no tenga cuenta en Bancolombia, este phishing no le generará mayores problemas.

Si ha detectado un correo perteneciente a esta u otra campaña similar, puede denunciarlo como phishing desde tu navegador predilecto y alertar a otros usuarios que sospeches que podrían llegar a caer en la trampa.